Реструктурирование домена

Путь реструктуризации домена наиболее часто выбирается организациями, которые нуждаются в изменении структуры своей службы Active Directory. Чтобы выполнить реструктуризацию домена, вы сначала должны создать нужную структуру леса и домена, а затем переместить существующие объекты Active Directory в эту новую структуру. Эта новая структура называется также «чистым» лесом.

Примечание. Путь реструктуризации домена известен также как модернизация между лесами (перемещение от одного леса Active Directory к другому). В этом случае главным является перемещение с домена Windows NT 4 к Windows Server 2003, которое рассматривается как процесс перехода между лесами. Реструктуризация Active Directory Windows 2000 до Active Directory Windows Server 2003 в этой главе рассматривается как перемещение в пределах леса и обсуждается в разделе «Обновление с последующей реструктуризацией».

Работа по перемещению объектов Active Directory (которые включают учетные записи пользователей, групп и компьютеров, учетные записи доверительных отношений и служб) облегчена за счет использования инструментов модернизации домена. Имеется множество средств для выполнения этой задачи — и от компании Microsoft, и от сторонних производителей. Ниже приводится список средств, имеющихся в настоящее время (или в ближайшей перспективе) у их изготовителей. Убедитесь, что вы выбрали версию инструмента, которая поддерживает переход к доменам Active Directory в Windows Server 2003. Включите в ваше планирование модернизации домена задачу повторного исследования доступных инструментов перехода и определения наиболее подходящего.

Active Directory Migration Tool (Инструмент модернизации Active Directory) (ADMT). Он находится на компакт-диске Windows Server 2003 папке в \I386\ADMT. Дважды щелкните на файле Admigration.msi для его установки.

Оценочная версия инструмента bv-Admin для модернизации Windows 2000 и Windows Server 2003 от корпорации BindView (http://www.bindview.com/products/Admin/winmig.cfm) можно взять на веб-сайте продуктов компании.

Испытательная версия программы Domain Migration Administrator (Администратор модернизации домена) (DMA) от компании NetlQ (http://www.netiq.com/products/dma/) доступна для загрузки на веб-сайте продуктов компании.

Испытательная версия программы Domain Migration Wizard (Мастер модернизации домена) (DMW) от компании Aelita Software (http:// www.aelita.com/products/DMW.htm) доступна для загрузки на вебсайте продуктов компании.

Оставшаяся часть этого раздела будет посвящена концептуальным аспектам процесса модернизации, а не деталям специфических инструментов. В случае необходимости процесс будет описан в контексте инструмента модернизации Active Directory ADMT от Microsoft.

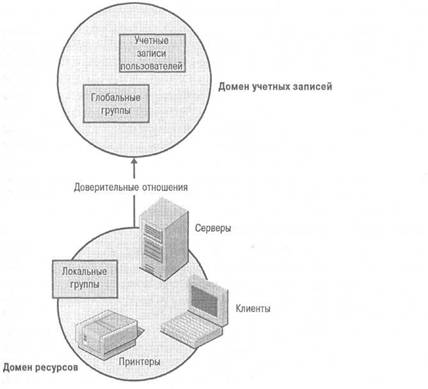

Прежде чем вдаваться в детали модернизации объектов, скажем несколько слов об организации этого раздела. Следующие далее задачи разбиты на категории: реструктуризация доменов учетных записей и доменов ресурсов. Эта несколько искусственная организация отражает существующую доменную структуру сети, основанную на Windows NT 4, в которой предметная область состоит из доменов учетных записей (они содержат учетные записи пользователей и глобальных групп) и доменов ресурсов (они содержат учетные записи компьютеров, ресурсов и локальные группы, которые используются для управления доступом к этим ресурсам). На рисунке 7-2 показана организационная модель домена учетных записей и домена ресурсов.

Что делать, если вы не имеете доменов учетных записей и ресурсов в предметной области вашей среды Windows NT 4? Тогда рассмотрите только содержимое, имеющее отношение к объектам каталога, которые вы должны перенести. Это полезно только для обсуждения порядка перемещения объектов и выполнения процесса модернизации.

Создание чистого леса

Чистый лес включает целевой домен Windows Server 2003, в который вы будете перемещать учетные записи системы Windows NT 4, т.е. ваш пункт Б. При реструктуризации домена вы имеете возможность создать оптимальную среду домена для вашей организации. Будем надеяться, что это произойдет в конце длинного и вдумчивого процесса проектирования Active Directory, и все компоненты вашей структуры Active Directory будут ясно определены в документе, описывающем ваш проект. Для получения дополнительной информации о процессе проектирования см. гл. 5.

Рис. 7-2. Организационная модель домена учетных записей и домена ресурсов в системе Windows NT 4

Совет. При установке Active Directory в чистый лес в окне Permissions (Разрешения) мастера инсталляции Active Directory выберите опцию Permissions Compatible With Pre-Windows 2000 Server Operating Systems (Разрешения, совместимые с операционными системами, предшествующими Windows 2000). Эта установка позволяет анонимным учетным записям пользователя обращаться к информации домена и требуется для клонирования участников безопасности. Чтобы получить доступ к этой опции, вы должны выбрать опцию Custom configuration (Выборочная конфигурация) в окне Custom Options (Выборочные опции) мастера конфигурирования сервера.

После того как вы реализуете структуру своего целевого домена, нужно выполнить несколько действий для подготовки к перемещению учетных записей.

Подъем функционального уровня

Чтобы выполнить реструктуризацию домена, целевой домен с Windows Server 2003 должен работать на функциональном уровне native Windows 2000 или Windows Server 2003. Заданный по умолчанию функциональный уровень домен для новой реализации Windows Server 2003 — mixed Windows 2000. Если ваш целевой домен будет включать контроллеры домена с Windows 2000 Server и Windows Server 2003, то вы должны поднять функциональный уровень до уровня native Windows 2000. Если ваш новый домен будет включать только контроллеры домена Windows Server 2003, вы должны выбрать функциональный уровень Windows Server 2003. Имейте в виду, что подъем функционального уровня домена является необратимым процессом, вы не можете понизить его до предыдущего состояния.

Создание учетной записи модернизации

Первая учетная запись пользователя, которую вы захотите создать в вашем чистом лесу, будет запись, необходимая для выполнения перемещения. Создавая специальную учетную запись пользователя, вы можете гарантировать, что она будет удовлетворять всем требованиям защиты, необходимой для выполнения задач, связанных с реструктуризацией домена. Кроме того, вы поупражняетесь в наилучшей защитной практике — не входить в систему с использованием учетной записи Administrator (Администратор). Например, вы можете создать новую учетную запись пользователя (типа Migrator) или несколько учетных записей (Migrator 1, Migrator2 и т.д.), если вы планируете иметь несколько доверенных администраторов, выполняющих перемещение. Таким образом, вы сможете проследить события, выполненные каждым владельцем учетной записи, и избежать наличия общедоступной учетной записи с административными привилегиями.

Учетные записи, использующиеся для модернизации учетных записей пользователей, групп и служб, должна быть членами группы Domain Admins (Администраторы домена) в целевом домене, если вы используете SID-History для сохранения доступа к ресурсам. Учетная запись должна быть также членом группы Administrators (Администраторы) в исходных доменах Windows NT 4.

Создание доверительных отношений

Поскольку процесс перехода требует предоставления административных разрешений для учетных записей из различных доменов, необходимо создать несколько доверительных отношений, чтобы иметь возможность перенести учетные записи исходного домена в целевой домен. В целевом домене Windows Server 2003 и в исходном домене Windows NT 4 создайте односторонние доверительные отношения от каждого из исходных доменов (тот, кто доверяет) к целевому домену (тот, кому доверяют).

После этого проверьте их, используя инструмент администрирования Active Directory Domains And Trusts (Домены и доверительные отношения Active Directory) в Windows Server 2003 и инструмент администрирования Server Manager (Менеджер серверов) в системе Windows NT 4 Server.

Изменение системного реестра

При создании безопасного канала связи между исходными и целевыми контроллерами домена на исходном контроллере домена Windows NT 4 должен быть модифицирован системный реестр. Если этого не сделать перед установкой ADMT, то инструмент выполнит изменения при первом использовании. После того как ADMT сделает изменения системного реестра, необходимо будет перезагрузить PDC.

Установка этого значения разрешает удаленные вызовы процедуры (RPC) по протоколу TCP, нисколько не уменьшая защиту системы Windows NT 4. На исходном PDC откройте системный реестр и создайте следующий ключ:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentContolSet\Control\Lsa.

Создайте значение TcpijpClientSupport, установив DWORD, равный 1.

Наилучшая практика. Если вы планируете переместить пароли учетных записей пользователя одновременно с самими учетными записями (в противоположность тому, чтобы прекратить срок действия пользовательских паролей в Windows NT 4 и заставить пользователей создавать новые пароли при первом входе в систему домена с сервером Windows Server 2003), то вам сТпять потребуется редактировать системный реестр. Чтобы поддержать перемещение паролей, на исходном PDC отредактируйте (или создайте, если он еще не существует) следующий ключ системного реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\ Control\Lsa.

Для значения AllowPasswordExport установите DWORD, равный 1. Для получения дополнительной информации о переносе паролей смотрите справку инструмента ADMT.

Установка Active Directory Migration Tool

Инструмент администрирования Active Directory Migration Tool (Инструмент перемещения Active Directory) создан компанией Microsoft с целью модернизации объектов службы каталога. ADMT может выполнять модернизацию между лесами и внутри леса. Перемещение с системы Windows NT 4 на Windows Server 2003 — это пример модернизации между лесами. Инструмент ADMT обеспечивает графический интерфейс пользователя (GUI) и интерфейс создания сценария, он может выполняться на целевых контроллерах домена в системе Windows 2000 и Windows Server 2003.

Инструмент ADMT версии 2.0, имеющийся на компакт-диске Windows Server 2003, поддерживает следующие задачи, необходимые для модернизации домена:

- перемещение учетных записей пользователей;

- перемещение учетных записей групп;

- перемещение учетных записей компьютеров;

- перемещение учетных записей служб;

- перемещение доверительных отношений;

- перемещение каталога Exchange;

- перевод защиты на мигрированные учетные записи компьютеров;

- сообщения о просмотре результатов модернизации;

- функциональные возможности отмены последнего перемещение и повтор последнего перемещения.

Одно из» преимуществ ADMT по сравнению с другими инструментами состоит в том, что это средство включено в продукт Windows Server 2003. Инсталляционная папка расположена на компакт-диске Windows Server 2003 в папке \I386\ADMT.

Дополнительная информация. Вместе с инсталляционными файлами ADMT папка ADMT на компакт-диске Windows Server 2003 содержит документ Readme.doc, в котором хранится важная информация, касающаяся ADMT. Обязательно прочтите этот документ перед установкой инструмента ADMT или его использованием. Наиболее свежую версию этого документа смотрите на веб-сайте Windows 2000 Active Directory Migration Tool по адресу: http://www.microsoft.com/Windows 2000/downloads/ tools/admt/default.asp. С этого сайта можно также загрузить сам инструмент ADMT. Убедитесь, что он совпадает или является более новым, чем версия, имеющаяся на компакт-диске Windows Server 2003.

Чтобы установить инструмент ADMT на целевом контроллере домена, выполните следующие действия.

- Откройте папку \I386\ADMT на компакт-диске Windows Server 2003.

- Дважды щелкните на файле Admigration.msi, чтобы установить ADMT на вашем компьютере.

- Примите лицензионное соглашение и заданные по умолчанию параметры на страницах мастера.

После того как инструмент ADMT будет установлен, его можно запустить из папки Administrative Tools (Средства администрирования) в

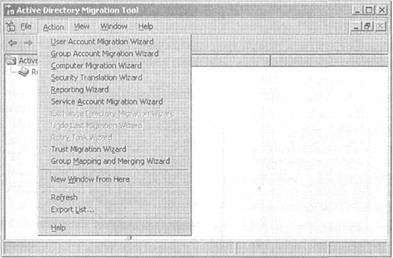

меню Start (Пуск). Инструмент ADMT запускается как оснастка ММС вместе со всеми мастерами, доступными из меню Action (Действие) (см. рис. 7-3).

Рис. 7-3. Мастера, доступные в инструменте ADMT Разрешение аудита в исходных и целевых доменах

Процесс реструктуризации домена требует, чтобы был включен аудит отказов и успехов операций управления учетными записями и в исходном, и в целевом доменах.

Чтобы разрешить аудит в целевом домене Windows Server 2003, выполните следующие действия.

- Откройте инструмент администрирования Active Directory Users And Computers (Пользователи и компьютеры Active Directory), щелкните правой кнопкой мыши на контейнере Domain Controllers (Контроллеры домена) и выберите Properties (Свойства).

- В окне Domain Controllers Properties (Свойства контроллера домена) выберите вкладку Group Policy (Групповая политика).

- Выберите Default Domain Controllers Policy (Заданная по умолчанию политика контроллеров домена) и щелкните на кнопке Edit (Правка).

- Раскройте пункт Default DomainControllers Policy\Computer Conf iguration\ Windows Settings\Security Settings\Local Policies\ Audit Policy (Заданная по умолчанию политика контроллеров домена\Кон-фигурация компьютера\Параметры настройки Windows\ Параметры настройки защиты\Локальные политики\Политика аудита), дважды щелкните на Audit Account Management (Управление аудитом учетных записей), а затем выберите обе опции: Success (Успех) и Failure (Отказ).

- Вызовите принудительную репликацию этого изменения на все контроллеры домена в домене или подождите, пока изменения будут реп-лицированы автоматически.

Чтобы разрешить аудит в исходном домене Windows NT 4, выполните следующие действия.

Откройте инструмент администрирования User Manager For Domains (Менеджер пользователей для доменов), выберите Policies (Политики), а затем выберите Audit (Аудит).

Проверьте, что опция Audit These Events (Проводить аудит этих событий) выбрана и что для User And Group Management (Управление пользователями и группами) выбраны опции Success (Успех) и Failure (Отказ). Кроме того, нужно создать новую локальную группу на исходном контроллере домена для целей внутреннего аудита ADMT. Имя этой новой группы — sourcedomainname$$$ (например, Contoso$$$). ADMT создаст группу автоматически при первом запуске, если вы не создадите ее заранее.

Изменение анонимного доступа к целевому домену

Если вы не выберете опцию Permissions Compatible With Pre-Windows 2000 Server Operating Systems (Разрешения, совместимые с операционными системами, предшествующими Windows 2000 Server ), при установке Active Directory можно добавить группу Everyone (Все) к группе Pre-Windows 2000 Compatible Access (Доступ, совместимый с операционными системами, предшествующими Windows 2000), напечатав netlocalgrowp "Pre-Windows2000 CompatibleAccess" everyone /addв командной строке и нажав Enter.

После того как сделано изменение группового членства, нужна гарантия, что разрешения группы Everyone (Все) применяются к анонимным пользователям. Откройте инструмент Active Directory Users And Computers (Пользователи и компьютеры Active Directory), щелкните правой кнопкой мыши на контейнере Domain Controllers (Контроллеры домена) и выберите Properties (Свойства). На вкладке Group Policy (Групповая политика) отредактируйте объект Default Domain Controllers Policy (Заданная по умолчанию групповая политика). В поле Group Policy Object Editor (Редактор объектов групповой политики) раскройте опцию Default Domain Controllers Policy\Computer Configuration\Windows Settings\Security Settings\Local Policies\Security Options (Заданная по умолчанию политика контроллеров домена\Конфигурация компьюте-ра\Параметры настройки Windows\Параметры настройки защиты\Ло-кальные политики\Опции защиты) и дважды щелкните на Network Access: Let Everyone Permissions Apply To Anonymous Users (Сетевой доступ: Разрешения группы Все применять к анонимным пользователям). Отметьте опцию Define This Policy Setting (Определить настройки этой политики), выберите Enabled (Разрешено), а затем щелкните на ОК.

Перемещение доменов учетных записей

Домен учетных записей Windows NT 4 содержит учетные записи пользователей и групп, которые обращаются к сетевым ресурсам. Согласно сценарию перехода путем реструктуризацией домена вы будете перемещать объекты службы каталога в доменах учетных записей перед перемещением доменов ресурсов. Этот порядок операций предпочтителен, потому что при этом сохраняется доступ к ресурсам в процессе перехода.

Чтобы переместить домен учетных записей, выполните следующие действия.

Установите доверительные отношения между целевым доменом Windows Server 2003 и доменом ресурсов Windows NT 4.

Переместите учетные записи глобальной группы.

Переместите учетные записи пользователей (с паролями или без).

Это лучшая практика для перемещения домена учетных записей.

Установление доверительных отношений

Чтобы сохранить доступ к ресурсам для пользователей, нужно создать односторонние доверительные отношения от каждого домена Windows NT 4, содержащего ресурсы, к которым должны обращаться перемещенные пользователи, к целевому домену Windows Server 2003. Создание доверительных отношений состоит из двух шагов.

Первый шаг выполняется на контроллере целевого домена с Windows Server 2003. Добавьте каждый домен ресурсов с системой Windows NT 4 к списку Domains That Trust This Domain (Домены, которые доверяют этому домену) в окне Properties (Свойства) целевого домена, используя инструмент Active Directory Domains And Trusts. Чтобы защитить эти доверительные отношения, создайте пароль, который потребуется при формировании второй половины доверительных отношений.

Второй шаг выполняется на PDC домена ресурсов с системой Windows NT 4. С помощью User Manager For Domains (Менеджер пользователей для доменов) добавьте целевой домен Windows Server 2003 к разделу Trusted Domains (Доверенные домены). Чтобы выполнить эту задачу, вам потребуется пароль, созданный на первом шаге. Будет получено сообщение о статусе, если доверительные отношения успешно создадутся.

Перемещение учетных записей глобальных групп

Порядок операций при перемещении учетных записей следующий: сначала глобальные группы, а затем пользователи. Такой порядок позволяет сохранить групповое членство, когда учетные записи пользователя перемещаются в целевой домен позже, и доступ к ресурсам. Когда вы перемещаете глобальные группы с Windows NT 4 на Windows Server 2003, создаются новые идентификаторы SID для новой глобальной группы. SID исходного домена добавляется к атрибуту SID-History для каждого объек-

та новой группы. Сохраняя SID исходного домена в поле SID-History, пользователи могут продолжать обращаться к ресурсам, расположенным в домене ресурсов с Windows NT, которые еще не перемещены.

Клонируя учетные записи глобальных групп (используя ADMT), вы создадите структуру скелетной группы в целевом домене согласно вашему проекту Active Directory. Поскольку учетные записи пользователя переместятся позже, они будут автоматически присоединены к группе, членами которой они были в исходном домене.

Процесс перемещения глобальных групп с Windows NT 4 на Windows Server 2003 при помощи Group Account Migration Wizard (Мастер модернизации учетных записей групп) инструмента ADMT несложен.

Чтобы перенести глобальные группы с Windows NT 4 на Windows Server 2003 с помощью Group Account Migration Wizard, выполните следующие действия.

- Идентифицируйте исходные и целевые домены. Если имена доменов не появляются в раскрывающемся списке, их можно напечатать.

- Выберите глобальные группы Windows NT 4, которые вы хотите переместить на Windows Server 2003.

- Выберите OU, к которой вы хотите добавить глобальные группы в целевом домене.

Примечание. Инструмент ADMT дает возможность выбрать только одну OU в качестве контейнера адресата для перенесения учетных записей глобальных групп. Имейте это в виду, планируя модернизацию ваших глобальных групп. Вместо выбора всех исходных глобальных групп можно выбрать все группы, которые будут перемещаться в определенную OU. Затем повторно выполняется мастер перемещения учетных записей групп для перемещения групп, которые должны быть сохранены в другой OU.

- Выберите желательные опции для группы. Сюда входят опция, позво-ляющаю копировать членов группы одновременно с копированием группы. По умолчанию члены группы не должны копироваться вместе с группой. Копирование членов группы одновременно с модернизацией группы является хорошим выбором для маленьких организаций, в этом случае перемещение группами - приемлемый многоступенчатый подход. В больших организациях глобальные группы высшего уровня (типа служащих) имеют слишком большое количество пользователей, чтобы их можно было переместить одновременно.

Как только глобальные группы перемещаются в Windows Server 2003, приходит время перемещения учетных записей пользователя.

Перемещение учетных записей пользователя

Перемещение учетных записей пользователей не делается за один раз. Было бы неплохо тщательно спланировать порядок этого перемещения и согласование во времени. Поскольку в процессе перехода будет сохраняться доступ к ресурсам, связанным с Windows NT 4, этот процесс можно растянуть на дни, недели или месяцы. При перемещении учетных записей пользователя следует иметь в виду следующее.

Сколько новых пользователей сможет поддерживать одновременно ваша ГГ-группа?

Какой набор пользователей должен перемещаться вместе?

Какой набор пользователей не сможет за определенное время приспособиться к неудобствам реструктуризации домена?

Этими соображениями нужно руководствоваться при определении порядка и согласования во времени процесса модернизации учетных записей пользователей. На первом шаге выбираются пользователи, которые будут перемещаться одновременно, и время выполнения модернизации.

Фактическое перемещение учетных записей пользователя процедурно очень похоже на перемещение учетных записей глобальных групп.

Чтобы переместить учетные записи пользователя с Windows NT 4 на Windows Server 2003 и в Active Directory с помощью User Account Migration Wizard инструмента ADMT, выполните следующие действия.

- Выберите исходные и целевые домены.

- Выберите учетные записи пользователей в Windows NT 4, которые вы хотите переместить.

- Выберите OU-адресата в целевом домене.

- Подтвердите, что вы на самом деле хотите переместить пароли учетных записей пользователей. Используя ADMT, вы можете выбрать одно из следующих действий.

- Создание новых, сложных паролей. Создается текстовый документ (формат значений, отделенных запятой, [.csv]), который устанавливает соответствие между пользователями и новыми паролями, затем решается задача связывания паролей с мигрированными пользователями.

- Установление пароля, совпадающего с именем пользователя. Пароль устанавливается на значение username (имя пользователя). Поскольку эта опция и описанная выше создают риск для безопасности, то для перемещенного пользователя в целевом домене устанавливается атрибут User Must Change Password At Next Logon (Пользователь должен изменить пароль при следующем входе в систему).

- Перемещение паролей. Эта опция позволяет переместить пользовательские пароли с исходного домена в целевой домен, для чего требуется идентификация исходного контроллера домена перемещаемых паролей.

Дополнительная информация. Исходным контроллером домена перемещаемых паролей является контроллер домена в исходном домене, который сконфигурирован как Password Export Server (Сервер экспорта паролей) (PES) путем установки DLL для модернизации паролей. Модернизация паролей - это отдельный компонент ADMT, его можно установить на любом контроллере домена (рекомендуется на BDC) в исходном домене с компакт-диска Windows Server 2003. Чтобы установить DLL для модернизации паролей на контроллере домена с Windows NT 4, откройте папку \I386\ADMT\PWDMIG и дважды щелкните на файле Pwdmig.msi. Сервер PES обслуживает базу данных паролей пользователей исходного домена и создает безопасный канал связи с целевым доменом для перемещения этих паролей. Для получения дополнительной информации об установке и использовании функции перемещения паролей смотрите документ Readme.doc в папке \I386\ADMT на компакт-диске Windows Server 2003 или по адресу: http://www.7nicrosoft.co7n/ Windows 2000/downloads/tools/admt/default.asp.

- Управляйте состоянием учетных записей с помощью опции перемещения учетных записей. С помощью инструмента ADMT можно управлять переходом от исходной учетной записи к целевой учетной записи в окне Account Transition Options (Опции перехода учетных записей). Существует возможность управления состоянием учетной записи целевого домена (разрешать, блокировать или уравнять ее с исходной учетной записью) и учетной записи исходного домена (блокировать или разрешить на установленное количество дней).

Наилучшая практика. Обычный сценарий состоит в том, чтобы перемещать партии учетных записей пользователей, но не активизировать их, пока модернизация не завершится. После завершения модернизации можно программно активизировать все учетные записи пользователя и перейти к целевому домену. Из соображений безопасности лучше не иметь учетных записей, которые активны в исходном и целевом доменах одновременно. Если ваш план состоит в том, чтобы заставить пользователей входить на домен Windows Server 2003 сразу после перехода, используйте инструмент ADMT, чтобы отключить учетную запись исходного домена в процессе перехода. Если вы хотите позволить пользователям иметь доступ к домену Windows NT 4 в процессе перехода, используйте ADMT, чтобы отключить исходный домен через несколько дней после запуска ADMT.

Прекращение эксплуатации домена учетных записей

Заключительный шаг в модернизации домена учетных записей к Windows Server 2003 состоит в прекращении эксплуатации исходного домена, которое производится после проверки того, что учетные записи нужных пользователей и групп перемещены к Windows Server 2003, а сетевые службы работают в чистом лесу. Чтобы прекратить эксплуатацию домена учетных записей, контроллеры домена просто выключают. Спустя некоторое время (в течение которого монитор отслеживает любые перерывы в доступе к сети или ресурсам) контроллеры домена или модернизируются до Windows Server 2003, или на них заново устанавливается операционная система Windows Server 2003, а они назначаются контроллерами домена или остаются в роли серверов-членов домена.

Наилучшая практика. Рекомендуется не прекращать эксплуатацию домена учетных записей с системой Windows NT 4 до перемещения домена ресурсов, поскольку совместно используемые локальные группы и локальные группы в доменах ресурсов не смогут разрешать имена своих членов из домена учетных записей. Вместо этого групповое членство для локальной группы будет отображаться как «account unknown (учетная запись неизвестна)». Хотя это не влияет на доступ пользователей к ресурсам, важно не удалять входы «account unknown», потому что это нарушит доступ к ресурсам, сохраненным с помощью идентификатора SID-History. После того как все домены ресурсов будут реструктуризированы, можно прекратить эксплуатацию исходных доменов с Windows NT 4.

Теперь, когда учетные записи глобальных групп и пользователей перемещены, процесс модернизации домена учетных записей завершен. Ваши пользователи входят в домен Windows Server 2003 и легко обращаются к их общедоступным сетевым ресурсам с домена ресурсов Windows NT 4. Благодаря идентификатору SID-History и вашему опыту конечные пользователи не почувствуют, что среда, в которой они работают, является смешанной, и будут работать как обычно. Чтобы завершить проект реструктуризации домена в соответствии с вашим графиком работ, теперь можно перемещать домены ресурсов в Windows Server 2003.

Перемещение доменов ресурсов

Чтобы переместить домены ресурсов, необходимо выполнить следующее.

Удовлетворить дополнительные требования защиты.

Идентифицировать учетные записи служб, выполняющихся на серверах-членах домена.

Переместить учетные записи компьютеров (серверы-члены домена и рабочие станции).

Переместить совместно используемые локальные группы.

Переместить учетные записи служб.

Прекратить эксплуатацию всех исходных доменов.

Дополнительные требования защиты

Чтобы разрешить перемещение ресурсов Windows NT 4 в Windows Server 2003, выполните действия, связанных с защитой.

- Удостоверьтесь, что группа Domain Admins (Администраторы домена) целевого домена является членом локальной группы администраторов на домене ресурсов с системой Windows NT 4. Это обеспечит необходимые административные права на каждом сервере-члене домена и на каждой рабочей станции в домене ресурсов, чтобы вы могли перемещать ресурсы домена.

- Создайте второе доверительное отношение от целевого домена к домену ресурсов. В разделе «Создание чистого леса» этой главы рассказывалось, как это сделать. Устанавливая второе доверительное отношение, вы создаете два односторонних доверительных отношения между доменом ресурсов и целевым доменом. Используйте оснастку Active Directory Domains And Trusts (Домены и доверительные отношения Active Directory) для проверки того, что это доверительное отношение было установлено.

Идентификация учетных записей служб

Учетные записи служб - это специальные учетные записи пользователей, которые используются для оперирования службами, выполняющимися на компьютерах с системами Windows NT 4 и Windows Server 2003. Большинство служб работают под учетной записью Local System Authority (LSA) (Власти локальной системы). При модернизации домена ресурсов сначала нужно идентифицировать службы, сконфигурированные так, чтобы не выполняться под учетной записью LSA.

Модернизация учетных записей служб состоит из двух этапов. Сначала нужно идентифицировать учетные записи служб. После перемещения компьютеров, на которых выполняется система Windows NT 4, в целевой домен с Windows Server 2003 можно переносить учетные записи идентифицированных служб.

Чтобы идентифицировать учетные записи служб, работающих на исходных доменах с Windows NT 4, используя инструмент ADMT, выполните следующие действия:

- Откройте Service Account Migration Wizard (Мастер модернизации учетных записей).

- Выберите исходный и целевой домены.

- В исходном домене выберите все компьютеры, на которых нужно найти учетные записи служб. Чтобы выполнить эту задачу, вы должны посмотреть документацию, касающуюся среды домена, которая существовала до модернизации. 4. Завершите выполнение Service Account Migration Wizard.

Вся информация будет сохранена в базе данных ADMT, пока она не потребуется для фактического перемещения учетных записей. Перемещение учетных записей служб происходит после перемещения учетных записей самих компьютеров.

Перемещение учетных записей компьютеров

Учетные записи компьютеров, которые постоянно находятся в домене ресурсов Windows NT 4, включают серверы-члены домена с Windows NT 4 Server, а также компьютеры с Windows NT Workstation 4, Windows 2000 Professional и Windows XP Professional. При модернизации учетных записей будут клонированы все учетные записи компьютеров из исходного домена в OU целевого домена.

Примечание. Вы не сможете переместить учетную запись контроллера домена, потому что нельзя изменить домен, к которому принадлежит контроллер домена с Windows NT 4 без повторной установки операционной системы. Контроллеры домена должны быть «переведены» в домен Windows Server 2003. Это «перевод» выполняется путем обновления операционной системы до Windows Server 2003 и последующим назначением компьютера на роль контроллера домена в целевом домене. После обновления операционной системы можно не устанавливать Active Directory, а оставить модернизированный сервер членом домена в целевом домене. ,

Чтобы переместить учетные записи компьютеров с помощью инструмента ADMT, выполните следующие действия.

Откройте Computer Migration Wizard (Мастер модернизации компьютеров).

Выберите исходный и целевой домены.

В исходном домене выберите учетные записи компьютеров, которые нужно перенести.

Выберите в целевом домене организационные единицы OU, в которые нужно перенести учетные записи компьютеров.

Выберите любые компьютерные объекты, для которых нужно переместить защиту учетных записей. При этом обновятся списки разграничительного контроля доступа (DACL) для ресурсов, расположенных на перенесенных компьютерах, новыми идентификаторами SID целевых доменов для учетных записей перемещенных групп и пользователей. Доступны следующие объекты:

• файлы и папки;

• локальные группы;

• принтеры;

• системный реестр;

• совместно используемые ресурсы;

• пользовательские профили;

• пользовательские права.

Совет. Если вы решите не переводить защиту для перечисленных выше объектов в процессе выполнения Computer Migration Wizard, это можно сделать позже, используя Security Translation Wizard (Мастер перевода защиты) в инструменте ADMT. В состав мастера перевода защиты входит такое же окно Translate Objects (Перевести объекты), как и в мастере модернизации компьютеров. Вначале мастер перевода защиты спрашивает о том, хотите ли вы перевести защиту для перемещенных объектов. Если мастер перевода защиты выполняется после модернизации учетных записей компьютеров, выберите опцию Previously Migrated Objects (Ранее перемещенные объекты).

Установите перезапуск перемещенного компьютера. Чтобы переместить компьютерную учетную запись с одного домена на другой, инструмент ADMT посылает агента, чтобы сделать изменение на самом компьютере. Процесс модернизации компьютерной учетной записи завершается после перезапуска перемещенного компьютера. Инструмент ADMT позволяет задать интервал времени между окончанием работы мастера и перезапуском компьютера.

Выполните Computer Migration Wizard (Мастер модернизации компьютеров). После окончания его работы щелкните на View Dispatch Log (Просмотр журнала отправки), чтобы проверить урпешность работы агента отправки (dispatch agent). Этот компонент обновляет членство компьютера в домене, а затем перезапускает компьютер. Журнал регистрации отправки агента полезен для поиска неисправностей при неудавшейся модернизации учетной записи компьютера.

Перемещение общих локальных групп

Общие локальные группы (shared local groups) — это просто локальные группы на контроллере домена с Windows NT 4. Они используются для организации прав доступа. Если на вашем предприятии существуют такие группы, то вы должны перенести их на целевой домен для сохранения доступа к ресурсам для перемещенных пользователей. Процесс модернизации общих локальных групп не сильно отличается от процесса модернизации глобальных групп, который был описан выше.

Примечание. Модернизация локальных групп, расположенных на серверах-членах домена или рабочих станциях, не является необходимой. Эти локальные группы используются для предоставления доступа к ресурсам, находящимся на компьютере, и находятся в базе данных SAM на сервере-члене домена или на рабочей станции. Поскольку база данных SAM всегда перемещается с компьютером, то нет необходимости перемещать эти учетные записи. Вы должны перевести защиту для этих локальных групп, чтобы обновить ссылки SID для новых учетных записей домена. Посмотрите описание Computer Migration Wizard, приведенное выше в этой главе, для получения дополнительной информации о переводе защиты в процессе модернизации компьютера.

Чтобы переместить общие локальные группы, используя ADMT, выполните следующие действия.

- Откройте Group Account Migration Wizard (Мастер модернизации учетных записей групп).

- Выберите исходные и целевые домены.

- Выберите общую локальную группу, которую нужно переместить.

- Выберите организационную единицу OU, в которую нужно переместить учетную запись группы.

- Обязательно выберите опцию Migrate Group SIDs To Target Domain (Переместить SID группы в целевой домен).

- Позвольте мастеру перемещения учетной записи группы выполняться до завершения модернизации общих локальных групп в целевой домен.

Перемещение учетных записей служб

После перемещения учетных записей компьютера на целевой домен можно завершать вторую стадию процесса перемещения учетных записей служб. В начале процесса модернизации домена ресурсов вы идентифицировали учетные записи служб, которые использовались для оперирования службами серверов-членов домена. Теперь вы будете переносить учетные записи служб домена ресурсов с Windows NT 4 на целевой домен Windows Server 2003. Эта процедура гарантирует, что все службы, не выполняющиеся под LSA, будут запускать требуемые службы после того, как сервер-член домена переместится в целевой домен.

Чтобы переместить учетные записи служб, используя ADMT, выполните следующие действия.

- Откройте User Account Migration Wizard (Мастер модернизации учетных записей пользователя).

- Выберите исходные и целевые домены.

- Выберите учетные записи служб, которые нужно переместить.

- Совет. Если вы не помните имена учетных записей ранее идентифицированных учетных записей служб, можно просмотреть журнал агентов отправки (Dctlog.txt), который расположен в папке %userprofile %\Temp. Если вы вошли в систему Windows

- Server 2003 как Migratorl, вы найдете этот файл в папке C:\Documents and Settings\Migratorl\Temp.

- Выберите организационную единицу OU в целевом домене, в которую нужно перенести учетные записи служб.

- Генерация сложного пароля будет использоваться для модернизации учетных записей служб. Независимо от того, какую опцию модернизации пароля вы выберете в окне Password Options (Опции пароля), инструмент ADMT будет всегда использовать опцию сложного пароля. ADMT распознает, что учетная запись пользователя, которую вы перемещаете, является учетной записью службы, и предоставит ей право входить в систему в качестве службы.

Примечание. Если учетные записи служб, которые вы переносите, имеют локальные права, унаследованные от членства в локальной группе, например, право «log on as a service» (входить в качестве службы), имеющееся у членов локальной группы администраторов. Вы должны установить эти права с помощью Security Translation Wizard (Мастер перевода защиты). В окне Translate Objects (Перевод объектов) мастера перевода защиты выберите объекты Local Groups (Локальные группы) и User Rights (Права пользователя) для перемещаемого сервера-члена домена, содержащего локальную группу, через которую эти права были унаследованы. Это тот компьютер, на котором будет происходить перевод защиты.

Прекращение эксплуатации исходных доменов

Теперь, когда все домены учетных записей и домены ресурсов были перемещены в Windows Server 2003 и в Active Directory, можно прекратить эксплуатацию исходных доменов Windows NT 4. Ведь единственные компьютеры, оставшиеся в исходных доменах - это контроллеры домена. Если ваш план перехода требует перемещения этих контроллеров домена в целевой домен Windows Server 2003, можно переместить их. Существует довольно сложный процесс перевода контроллеров домена в автономный режим, их обновления, назначения на роль контролера, отмена этой роли, повторного назначения, чтобы сделать их контроллерами домена в новом домене. Будет лучше, если вы убедитесь, что все необходимые данные перемещены с этих серверов, а затем выполните новую инсталляцию операционной системы Windows Server 2003. Заключительная задача состоит в том, чтобы удалить все доверительные отношения, которые были созданы для выполнения модернизации. Используя инструмент Active Directory Domains And Trusts, выберите каждое доверительное отношение с более не существующим доменом системы Windows NT 4 и щелкните на кнопке Remove (Удалить).