Управление группами

Основная функция Active Directory состоит в санкционировании доступа к сетевым ресурсам. В конечном счете, доступ к сетевым ресурсам основан на индивидуальных учетных записях пользователя. В большинстве случаев вы не захотите управлять доступом к. ресурсам с их помощью. В крупной компании это может привести к слишком большой загрузке администратора, кроме того, списки управления доступом (ACL) на сетевых ресурсах быстро стали бы неуправляемыми. Поскольку управление доступом к сетевым ресурсам с помощью индивидуальных учетных записей трудно поддается обработке, вы будете создавать

объекты groupдля одновременного управления большими совокупностями пользователей.

Типы групп

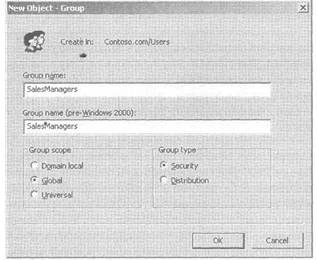

В системе Windows Server 2003 имеется два типа групп, называемых группами распространения (distribution group) и группами безопасности (security group). Когда вы создаете новый объект group, вам необходимо выбрать тип создаваемой группы (см. рис. 10-5).

Рис. 10-5. СозданиеновойгруппывинструментеActiveDirectoryUsersAndComputers

Стандартным типом группы в Active Directory является группа безопасности. Группа безопасности является участником безопасности и может использоваться для назначения разрешений на сетевые ресурсы. Группа распространения не может быть участником безопасности, поэтому она не очень полезна. Вы используете данную группу, если установили Exchange 2000 Server и должны объединить пользователей вместе, чтобы можно было посылать электронную почту всей группе. Таким образом, группа распространения имеет возможность получать почту, а вы можете добавлять пользователей, поддерживающих электронную почту, и контакты к этой группе, а также посылать электронные сообщения одновременно всем пользователям группы.

Примечание. Группа распределения похожа на список рассылки в Exchange Server 5.5, но не является точным эквивалентом списка рассылки Exchange 2000 Server. В Exchange Server 5.5 вы можете использовать список рассылки, чтобы собрать группу пользователей в почтовых целях, а также для назначения разрешений на общие папки Exchange-сервера. В Exchange 2000 Server вы должны использовать группу безопасности с поддержкой электронной почты, если нужно назначить разрешения на общую папку.

Вы можете преобразовывать группы распространения в группы безопасности и обратно, пока ваш домен работает на функциональном уровне Windows 2000 native (естественный). (Для получения дополнительной информации о функциональных уровнях см. табл. 2-1, 2-2 в гл. 2.) Если группа содержит учетные записи пользователей или контакты, то объекты userили contactне изменяются, когда изменяется тип группы.

Примечание. Поскольку группы распространения имеют ограниченное использование в Active Directory, остальная часть этой главы будет посвящена группам безопасности.

Область действия группы

В Active Directory Windows Server 2003 вы можете создавать группы с тремя различными областями действия: доменной локальной, глобальной и универсальной. В таблице 10-3 перечислены характеристики каждой области действия группы.

Примечание. Универсальные группы доступны только в том случае, если домен работает на функциональном уровне Windows 2000 native. Вложенные группы (nested groups} — это группы, которые являются членами других групп. Опции, предназначенные для вложения групп, зависят от функционального уровня домена. Например, вы можете вложить глобальную группу в доменную локальную группу на любом функн|иональном уровне, но вкладывать глобальную группу внутрь другой глобальной группы можно только в том случае, если домен работает на функциональном уровне Windows 2000 native, или более высоком.

Локальные группы домена являются полнофункциональными только в том случае, когда домен поднят на уровень Windows 2000 native. Если домен выполняется на смешанном (mixed) уровне Windows 2000, локальные группы домена работают точно так же, как локальные группы на контроллерах домена в Windows NT 4. Группа может использоваться для назначения разрешений на ресурсы только контроллеров домена, но не других компьютеров, расположенных в домене. Если домен был переключен на естественный функциональный уровень Windows 2000, то локальные группы домена могут использоваться для предоставления разрешений ресурсам, расположенным на любом сервере с Windows 2000 или с Windows Server 2003.

Табл. 10-3. ОбластьдействиягруппActiveDirectory

Область действия группы | Членство группы включает | Область действия группы включает |

Domain Local (Локальная сЛоменная) | Учетные записи пользователя из любого домена леса | Используется для назначения доступа к ресурсам только в локальном домене. |

Глобальные группы или универсальные группы из любого домена леса | Используется на всех серверах Windows 2000 или Windows Server 2003. | |

Вложенные локальные группы домена из локального домена | ||

Global (Глобальная) | Учетные записи пользователя из домена, в котором данная группа создана | Используется для назначения доступа к ресурсам, расположенным во всех доменах леса, или между доверенными лесами. |

Вложенные глобальные группы из того же домена | Используется на любом сервере-члене домена, на котором выполняется Windows. | |

Universal (Универсальная) | Учетные записи пользователей из любого домена в лесе | Используется для назначения доступа к ресурсам, расположенным во всех доменах леса, или между доверенными лесами. |

Глобальные группы из любого домена леса или из доверенного леса | Используется только на серверах Windows 2000 или Windows Server 2003. |

Планирование. Вы используете группы по-разному, в зависимости от того, какие серверы развернуты в вашей среде. Если ваш домен содержит только серверы с Windows 2000 и Windows Server 2003, используйте локальные группы домена для назначения разрешений на все ресурсы, расположенные на этих серверах. Однако вы также можете использовать локальные группы на серверах-членах домена. Обратите внимание, что необходимо использовать локальные группы на серверах Windows NT. В любом случае локальные группы могут содержать глобальные группы из любого домена в лесе. Если вы создаете локальные группы на серверах с Windows 2000 или с Windows Server 2003, группы могут содержать универсальные группы из любого домена леса или из доверенного леса.

Функциональные возможности глобальных групп в Active Directory Windows Server 2003 и Active Directory Windows 2000 остаются согласующимися между собой. Если домен был переключен на функциональный уровень Windows 2000 native, вы можете вкладывать глобальные группы из того же самого домена внутрь других глобальных групп. Если ваш домен работает на функциональном уровне Windows 2000 mixed или native, вы можете использовать эту опцию, чтобы преодолеть ограничение числа пользователей в пять тысяч на группу. Если группа очень большая, можно создать несколько подгрупп и вложить их в одну группу. Вложение групп может быть полезным и в других обстоятельствах. Например, ваша компания содержит несколько уникальных деловых подразделений, в каждом из которых есть менеджеры и исполнители. Вы можете создать глобальную группу Managers для каждого подразделения, а затем вложить эти глобальные группы в единую для компании группу менеджеров.

Универсальные группы являются наиболее гибкими группами в Active Directory, но эта гибкость дается «не бесплатно». Они могут содержать любого члена домена леса и использоваться для назначения разрешений на ресурсы, расположенные в любом домене леса. Для этого список членства для всех универсальных групп должен храниться в глобальном каталоге (GC) как отдельный атрибут. Если ваш домен работает на функциональном уровне Windows 2000 native, то каждый раз после добавления к универсальной группе нового члена весь список членов должен копироваться на другие контроллеры домена. Для универсальной группы с тысячами пользователей это может привести к значительной репликации. Однако если домен был поднят на функциональный уровень Windows Server 2003, то контроллеры домена, на которых выполняется Windows Server 2003, будут реплицировать только изменения в списке членства.

Использование универсальных групп создает и другие осложнения. Поскольку они используются в любом месте леса, а члены группы могут находится также в любой части леса, то GC-сервер должен быть доступен всякий раз, когда пользователь входит в домен, иначе вход не будет выполнен. Эта проблема решена в Active Directory Windows Server 2003. Если домен переключен на функциональный уровень Windows Server 2003, вы можете сконфигурировать все контроллеры домена сайта так, чтобы они кэшировали универсальное групповое членство, когда пользователь входит в домен. Если GC-сервер недоступен, локальный контроллер домена может использовать кэшированное универсальное групповое членство для подтверждения подлинности пользователя. Если пользователь ранее не входил на локальный контроллер домена, то эта информация будет недоступна, и пользователь не сможет войти в систему.

Предостережение.Если пользователь входит в систему, используя кэшированную информацию универсальной группы, но разрешения универсальной группы были изменены, то новые разрешения не применятся к локальному пользователю до тех пор, пока универсальная групповая информация не будет модифицирована с GC-сервера.

Active Directory Windows Server 2003 содержит большое количество встроенных учетных записей групп в контейнере Users (Пользователи) и Builtin (Встроенный). Эти группы имеют разнообразные цели и заданные по умолчанию разрешения в пределах домена. Только две группы при установке домена содержат некоторых членов - локальная группа домена Administrators (Администраторы) и глобальная группа Domain Admins (Администраторы домена). Учетная запись Administrator, под которой создавался домен, добавляется к обеим группам, а группа Domain Admins добавляется к группе Administrators. Если домен является первым доменом в лесе, то учетная запись Administrator также добавляется к глобальной группе Enterprise Admins (Администраторы предприятия) и к глобальной группе Schema Admins (Администраторы схемы).

Создание проекта группы безопасности

В реализации Active Directory проект группы безопасности является наиболее детальным в рамках всего проекта. Его создание может быть очень обстоятельной и кропотливой работой, особенно в большой организации. В данном разделе обсуждаются общие принципы создания проекта группы безопасности для вашей организации.

На первом этапе создания проекта нужно определить область действия группы. Во многих компаниях возникают серьезные дискуссии о том, как использовать различные группы. А использовать группы в Active Directory можно очень гибко. Например, в единственном домене пользователи могут быть добавлены к группе с любой областью действия в домене, группы могут использоваться для назначения разрешений на любой ресурс, находящийся в домене. В среде с несколькими доменами имеется несколько вариантов для использования универсальных, глобальных и локальных групп домена.

Для большинства компаний лучший способ использовать области действия групп состоит в выполнении следующих действий.

- Добавьте пользователей к глобальным или универсальным группам.

- Добавьте глобальные или универсальные группы к локальным группам домена.

- Назначьте доступ к ресурсам, используя локальные группы домена.

Некоторых компании сопротивляются созданию групп домена, даже если речь идет об одной группе, но имеются серьезные причины, по которым лучше использовать две группы.

Если нужно создать группы домена, то имейте в виду, что глобальные или универсальные группы должны включать пользователей, имеющих что-либо общее. Обычно они создаются на базе делового подразделения или на основе общей функциональной цели. Например, все члены коммерческого отдела обычно имеют больше общего друг с другом, чем с членами других отделов. Им требуется доступ к одним и тем же ресурсам и одинаковое программное обеспечение. Групповое членство часто также организуется на функциональной основе. Все менеджеры могут быть сгруппированы вместе независимо от того, к какому подразделению они принадлежат. Все члены проектной группы, вероятно, будут нуждаться в доступе к одним и тем же ресурсам проекта.

Доменные локальные группы обычно используются для назначения разрешений на доступ к ресурсам. Во многих случаях разрешения тесно связаны с деловыми отделами или функциями. Например, всем членам коммерческого отдела требуется доступ к одним и тем же общим папкам продаж, всем членам проектной группы - к одной и той же проектной информации. В других случаях доступ к ресурсам может пересекать обычные деловые или функциональные границы. Компания может использовать общую папку, к которой каждый в компании имеет доступ Read Only (Только для чтения), или нескольким отделам и проектным группам нужен доступ к одной и той же общей папке. Создавая доменную локальную группу, которая относится к определенному специфическому ресурсу, вы можете легко управлять доступом к нему: добавлять соответствующие глобальные или универсальные группы к локальной группе домена.

Часто пользователям требуется различный уровень доступа к совместно используемым папкам. Например, компания имеет общую папку Human Resource (Кадры), где хранится вся информация о полисах служащих. Все пользователи должны иметь возможность читать информацию, хранящуюся в папке, но только члены отдела кадров могут изменять эту информацию. В этом случае создаются две доменные локальные группы для общей папки. Одной группе назначается разрешение Read Only (Только для чтения), другой - Full Control (Полное управление) или Modify (Изменение). Затем глобальная группа Human Resources может быть добавлена к доменной локальной группе, которой было назначено разрешение Full Control, а все другие глобальные группы, которые нуждаются только в доступе Read Only, - к доменной локальной группе Read Only.

Использование глобальных и доменных локальных групп означает, что вы можете разделять владение глобальными группами и доменными локальными группами. Важной проблемой безопасности в любой большой корпорации является обеспечение того, чтобы только правильные пользователи имели доступ к любой общей информации. Первый шаг заключается в создании владельца (owner) группы, также известного как authorizer (уполномоченный). Только владелец может разрешать любую модификацию в конфигурации группы. Владельцем глобальной группы обычно является администратор отдела. Владельцем глобальной группы, основанной на участии в проекте, — менеджер проекта. Только они могут разрешить любое изменение в списке членов.

Владельцем доменной локальной группы является владелец данных или ресурсов*. Если каждый ресурс в вашей компании имеет владельца, являющегося единственным человеком, который может разрешить модификации к разрешениям на доступ к общему ресурсу, то он также становится владельцем доменной локальной группы, которая связана с ресурсом. Прежде чем глобальная или универсальная группа будет добавлена к доменной локальной группе, этот владелец должен одобрить модификацию.

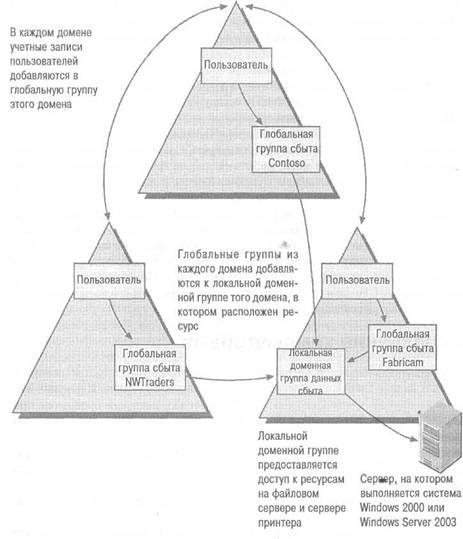

Использование двух уровней групп особенно важно в сценариях, когда имеется несколько доменов и пользователям каждого домена требуется доступ к общему ресурсу в одном из доменов. Как показано на рисунке 10-6, вы можете создать глобальную группу в каждом домене, а затем добавить эту глобальную группу к доменной локальной группе того домена, в котором расположен ресурс.

Примечание. Windows NT использует глобальные и локальные группы, но не использует доменные локальные группы. Если в домене имеются серверы-члены домена с системой Windows NT, вы должны использовать локальные группы на каждом сервере. Если у вас имеются серверы с системами Windows 2000 или Windows Server 2003, и ваш домен работает на функциональном уровне Windows 2000 native, вы должны по возможности использовать доменные локальные группы, которые в этом случае охватывают несколько серверов. Если вы используете доменные локальные группы вместо локальных групп, вы можете переместить ресурс между серверами и использовать для назначения разрешений ту же самую доменную локальную группу.

Рис. 10-6. Конфигурирование доступа к ресурсу с помощью глобальных и доменных локальных групп с несколькими доменами

Одним из основных вопросов при создании проекта группы безопасности является вопрос о том, когда использовать глобальные группы, а когда - универсальные. В некоторых случаях у вас нет выбора. Например, в Exchange 2000 Server группы, поддерживающие электронную почту, заменяют списки рассылки, используемые в Exchange Server 5.5 для группировки получателей электронной почты и назначения доступа к общим папкам. Если вы используете группы, поддерживающие электронную почту для Exchange 2000 Server, вы должны использовать универсальную группу. При переходе от Exchange Server 5.5 к Exchange 2000 Server следует заменить каждый список рассылки из Exchange Server 5.5 универсальной группой, поддерживающей электронную почту. Если имеется более одного домена, обязательно используйте универсальные группы для групп, поддерживающих электронную почту.

В большинстве случаев наилучшей практикой при создании проекта универсальной группы в Active Directory Windows 2000 являлась минимизация использования универсальных групп, особенно если имелись сайты, связанные медленными сетевыми подключениями. Причина этого была связана с проблемами репликации GC-каталога. Эта рекомендация все еще верна для леса, работающего на функциональном уровне Windows 2000. Если ваш лес Windows Server 2003 был переключен на уровень Windows Server 2003 или Windows Server 2003 interim (временный), то проблема, связанная с репликацией, больше не существует. Кроме того, опция, включающая кэширование GC-каталога, уменьшает потребность в развертывании GC-серверов в каждом сайте. Поэтому решение, касающееся использования универсальных или глобальных групп, не особо критично для Active Directory Windows Server 2003. В большинстве случаев можно использовать глобальные и универсальные группы почти взаимозаменяемо.