Реализация групповых политик

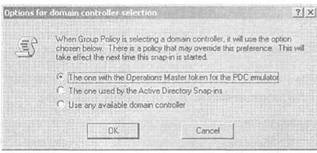

Когда вы создаете новый объект GPO или модифицируете существующий, изменения по умолчанию делаются на эмуляторе основного контроллера домена (PDC). В большинстве случаев нужно принять это для уменьшения вероятности того, что несколько администраторов сделают несовместимые изменения параметров настройки групповой политики. Однако если эмулятор PDC недоступен в то время, когда нужно сделать изменения, вам необходимо выбрать контроллера домена, с которым можно будет соединиться (см. рис. 11-3). (Вы можете модифицировать то, какой контроллер домена будет изменен, обращаясь к тому же самому окну через меню View (Вид)>БС Options (Выбор DC) в редакторе объектов групповой политики.) Если вы выберете соединение с контроллером домена, имеющим лексему Operations Master (Хозяин операций) для эмулятора PDC, то соединитесь с эмулятором PDC. Вы можете также делать изменения на контроллере домена, с которым связаны в текущий момент, или на любом другом контроллере домена.

Рис. 11-3. Выбор контроллера домена, на котором будут сделаны изменения объекта GPO

Создание объектов GPO

Существует два способа создания новых объектов GPO. Первый способ заключается в использовании инструмента Active Directory для поиска контейнера, в котором нужно создать новый объект GPO. Затем нужно щелкнуть правой кнопкой мыши на контейнерном объекте и выбрать Properties (Свойства). Выберите вкладку Group Policy (Групповая политика) (см. рис. 11-4). Чтобы создать новый объект GPO, который будет связан с этим контейнером, щелкните на New (Новый).

Рис. 11-4. Создание нового объекта GPO, связанного с OU

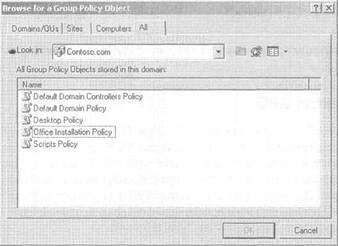

Второй способ — это создание собственной консоли ММС (Microsoft Management Console) и добавление к ней оснастки Group Policy Object Editor (Редактор объектов групповой политики). При выборе этой оснастки необходимо указать объект GPO, который вы планируете изменить. По умолчанию оснастка загрузит Local Computer Policy (Локальная компьютерная политика). Щелкните на кнопке Browse (Просмотр), чтобы загрузить любой объект GPO из вашего домена или сайта. Используйте этот инструмент для изменения локального объекта GPO для любого компьютера, на котором у вас есть административные права (см. рис. 11-5).

Рис. 11-5. Выбор GPO-объекта при изменении политики путем добавления оснастки Group Policy Object Editor к ММС-консоли

Чтобы создать новый объект GPO с помощью Welcome To The Group Policy Wizard (Мастер групповой политики), перейдите в нужное место вашего домена и щелкните на кнопке Create New Group Policy Object (Создать новый объект групповой политики).

Независимо от того, какой инструмент используется при создании нового объекта GPO, создается новая групповая политика и связывается с объектом, в котором вы создаете GPO. На рисунке 11-6 показан недавно созданный объект GPO. Позже объект GPO можно изменить в соответствии с вашими требованиями.

Администрирование объектов групповой политики

Как только объект GPO создан, вы можете изменять его конфигурацию. Большинство этих модификаций будет осуществляться на вкладке Group Policy окна Properties (Свойства) контейнерного объекта, с которым связан объект GPO (см. рис. 11-4). В таблице 11-3 объясняются опции конфигурации, доступные в этом окне.

Рис. 11-6. Создание нового GPO-объекта загружает заданные по умолчанию параметры настройки групповой политики

Табл. 11-3. Конфигурирование параметров настройки GPO

| Опция интерфейса | Пояснение |

|---|---|

| Add (Добавить) | Используется для связи предварительно созданного объекта GPO с контейнерным объектом. Когда вы щелкнете на кнопке Add, появится окно, подобное окну на рисунке 11-5. Вы можете найти любой объект GPO в вашей организации и связать его с этим контейнером. |

| Edit (Редактирование) | Используется для модификации опций конфигурации объекта GPO, изменяя содержание GPO. Когда вы щелкнете на кнопке Edit, появится соответствующее окно (см. рис. 11-6). |

| Options (Опции) | Используется для конфигурирования опции No Override (Не подменять) и для отключения объекта GPO. Они будут подробно обсуждаться в разделе «Наследование групповой политики и применение» далее в этой главе. |

| Delete (Удалить) | Используется для удаления объекта GPO. При выборе этой опции вы можете или полностью удалить GPO из Active Directory, либо удалить только связи с данным контейнерным объектом. |

| Properties (Свойства) | Используется для конфигурирования, применяется ли этот объект GPO к компьютерам и пользователям или к обоим. Кроме того, используется для конфигурирования опций защиты объекта GPO. Эти опции конфигурирования будут подробно обсуждаться в разделе «Фильтрация применения групповой политики» далее в этой главе. |

Наследование групповой политики и ее применение Объекты GPO могут быть связаны с объектами сайтов, доменов и объектами OU в Active Directory. Групповые политики связываются только с этими контейнерами и не могут связываться с контейнерами Users или Computers.

По умолчанию параметры настройки групповой политики наследуются от контейнеров высокого уровня к контейнерам низкого уровня. Следовательно, групповые политики, назначенные пользователю или компьютеру, применяются при каждом запуске компьютера или при каждом входе пользователя в систему. Групповые политики применяются в следующем порядке.

- Local group policy(Локальная групповая политика). Первой всегда применяется локальная групповая политика.

- Site-level group policies (Групповые политики уровня сайта). Эти групповые политики связаны с объектом сайта в Active Directory.

- Domain-level group policies (Групповые политики уровня домена).Эти групповые политики связаны с объектом домена в Active Directory.

- OU-level group policies (Групповые политики уровня OU). Если домен содержит несколько уровней OU, вначале применяются групповые политики более высоких уровней OU, а затем — OU низшего уровня.

Иногда на любом из уровней Active Directory может применяться свыше одной групповой политики. В этом случае порядок их применения определяется порядком, в котором объекты GPO перечислены в административном окне снизу вверх. На рисунке 11-7 показаны три групповые политики, применяемые к OU. Сначала будет применяться Scripts Policy (Политика сценариев), затем - Desktop Policy (Политика рабочих столов), а далее - Office Installation Policy (Политика инсталляции офиса).

Рис. 11-7. Несколько групповых политик, связанных с одним и тем же контейнером, применяются в порядке расположения в списке, снизу вверх

Порядок применения групповых политик важен, если они изменяют одни и те же параметры настройки. Например, если объект GPO уровня домена удаляет команду Run со всех компьютеров, а объект GPO организационной единицы более низкого уровня добавляет команду Run, то команда Run будет доступна на всех компьютерах OU. Такой конфликт возникает, если две политики изменяют одну и ту же установку. Иуш объект GPO более высокого уровня может быть сконфигурирован для удаления команды Run, а объект GPO более низкого уровня — для удаления значка конфигурации с панели управления. Поскольку нет никакого конфликта между этими параметрами настройки, применятся обе настройки.

Большинство параметров настройки объекта GPO включает три опции конфигурации: Enabled (Включен), Disabled (Заблокирован) и Not Configured (He сконфигурировано). Если установлена опция Enabled, то независимо от того, какая групповая политика сконфигурирована, она будет применена. Если установлена опция Disabled, то независимо от того, какая групповая политика сконфигурирована, она будет заблокирована. Если установка была включена в объекте GPO, который применялся ранее, она все равно будет изменена на Disabled. Например, вы можете включить установку по удалению команды Run в объект GPO, связанный с OU высокого уровня. Затем вы блокируете установку по удалению команды Run в OU более низкого уровня, после чего команда Run будет доступна для всех пользователей в OU низшего уровня. Если установлено Not Configured, параметры настройки политики не изменятся, и будут поддерживаться установки, унаследованные от более высокого уровня.

Изменение заданного по умолчанию способа применения групповых политик

По умолчанию все групповые политики для учетных записей компьютеров и пользователей применяются в порядке Локальный/Сайт/Домен/ Организационная единица (Local/Site/Domain/Organizational Unit -LSDOU). В пределах контейнера каждый пользователь и компьютер будут затронуты групповой политикой. Однако в некоторых случаях этого происходить не должно, и вы можете сконфигурировать исключения к заданному по умолчанию способу применения групповых политик.

Групповые политики и проект OU

Как уже говорилось в гл. 5, основной движущей силой при создании проекта OU является возможность применения групповых политик, особенно для OU низшего уровня. В большинстве случаев этот проект должен использовать преимущества заданного по умолчанию наследования параметров настройки групповой политики. В данном разделе конкретизируются способы модифицирования заданного по умолчанию способа применения групповых политик, но одной из целей вашего проекта должна быть минимизация использования этих опций.

Структура большинства крупных предприятий слишком сложна для того, чтобы использовать заданное по умолчанию наследование. Например, вы можете создать проект OU, основанный на деловых подразделениях, потому что большинство пользователей одного и того же подразделения нуждаются в одинаковых параметрах настройки рабочего стола и в одинаковом наборе приложений. Однако некоторые пользователи могут быть частью группы, пересекающей границы отдела для участия в постоянных или специфических проектах. Остальные отделы могут иметь свои требования к набору программ, так что пользователю необходим доступ к обоим наборам приложений. Такие сложные конфигурации являются стандартными для большинства предприятий, поэтому Active Directory Windows Server 2003 обеспечивает возможность изменения заданного по умолчанию способа применения групповых политик.

Модификация способа наследования групповых политик

Есть два способа изменить заданное по умолчанию наследование групповой политики. Первый вариант состоит в блокировании наследования политики на контейнерном уровне. Для этого щелкните правой кнопкой мыши на контейнере, в котором вы хотите изменить наследование, и выберите Properties (Свойства). Щелкните на вкладке Group Policy (Групповая политика) и отметьте флажок Block Policy Inheritance (Блокировать наследование политики) (см. рис. 11-8). Это означает, что параметры настройки групповой политики, унаследованные от контейнеров более высокого уровня, будут блокированы. Опция блокировки наследования политики полезна, когда ваша политика должна применяться к большой группе пользователей и компьютеров в нескольких OU, но при этом вы не хотите применять ее к определенной группе пользователей. Типичным примером является сценарий, в котором всем пользователям в организации нужно, чтобы часть их рабочего стола (команда Run или редактор системного реестра) были заблокированы, а сетевым администраторам требуется полный доступ ко всем инструментальным средствам. В этом сценарии вы можете сконфигурировать такую групповую политику на уровне домена, которая блокирует часть инструментов рабочего стола на всех компьютерах, затем создать отдельную OU для учетных записей сетевых администраторов и блокировать наследование групповой политики на этом уровне.

Рис. 11-8. Блокирование наследования групповой политики на уровне OU

Предостережение. Одно из ограничений блокировки наследования групповых политик состоит в том, что после выбора блокировки все наследование групповой политики будет блокировано. Нет никакого способа выборочно блокировать наследование только определенных групповых политик.

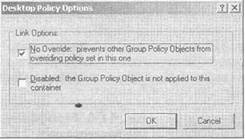

Второй способ изменять заданное по умолчанию наследование групповых политик состоит в использовании опции No Override (He подменять). Эта опция используется для предписания применения групповой политики даже в тех контейнерах, в которых установлена опция блокировки наследования групповой политики. Чтобы сконфигурировать групповую политику, не подлежащую отмене, найдите контейнерный объект, с которым связана данная групповая политика, а затем откройте окно Properties (Свойства) этого контейнера. Выберите вкладку Group Policy, выберите политику группы, щелкните на кнопке Options и выберите опцию No Override (см. рис. 11-9).

Рис. 11-9. Конфигурирование опции No Override для групповой политики

Опция No Override может быть полезна, когда ваша групповая политика применяется ко всем пользователям независимо от того, где они расположены. Например, вы можете использовать групповые политики для управления антивирусным программным обеспечением на всех компьютерах-клиентах вашей организации. В этом случае нужно выбрать контейнер высокого уровня, содержащий все компьютеры вашего домена, и применить политику на этом уровне. Затем сконфигурируйте групповую политику опцией No Override, чтобы параметры настройки применялись ко всем компьютерам клиентам.

Опция No Override устанавливается в том месте, где объект GPO связывается с контейнером, а не в самом объекте GPO. Если вы связываете объект GPO с несколькими местами вашего домена и конфигурируете одну из связей с применением опции No Override, другие связи не будут сконфигурированы с этой опцией автоматически. Опция No Override устанавливается применительно к одному объекту GPO, т.е. ее установка на одном объекте GPO, связанном с OU, не затрагивает опцию No Override для других объектов GPO, связанных с этой же OU.

Примечание.

Опция No Override заставляет применять параметры настройки групповой политики, даже если наследование блокировано. Параметры настройки уровня домена типа политики учетной записи и политики пароля применяются ко всем компьютерам и пользователям в домене. Блокировка наследования политики никак не влияет на эту политику.

Фильтрация применения групповой политики

Третий способ изменения наследования групповых политик состоит в фильтрации применений групповых политик с помощью групп Active Directory. По умолчанию при создании групповой политики она применяется ко всем пользователям и компьютерам в контейнере. Рассмотрите вкладку Security (Безопасность) для недавно созданной групповой политики. Как показано на рисунке 11-10, вкладка Security для всех объектов GPO сконфигурирована так, что группа Authenticated Users (Удостоверенные пользователи) имеет разрешения Read (Чтение) и Apply Group Policy (Применение групповой политики). Поэтому все удостоверенные пользователи, включая и компьютеры, и пользователей, будут затронуты этой политикой.

Можно изменить воздействие групповой политики на компьютер или пользователя, модифицируя установку разрешения Apply Group Policy для учетных записей. Для этого сначала удалите группу Authenticated Users с вкладки Security или очистите флажок Apply Group Policy. Затем добавьте соответствующие учетные записи к списку управления доступом (ACL) и предоставьте им разрешения Read и Apply Group Policy. Можете изменить разрешения, добавляя какого-либо участника безопасности, но наилучшая практика состоит в том, чтобы всегда использовать группы Active Directory вместо учетных записей индивидуальных пользователей или компьютеров.

Рис. 11-10. Конфигурирование вкладки Security(Безопасность) в окне Properties (Свойства) объекта GPO для изменения области применения объекта GPO

Совет. Можно использовать группы для фильтрации применения групповых политик, но нельзя применять групповые политики к группам. Например, если вы связываете групповую политику с контейнером, который содержит глобальную группу, но не содержит учетные записи пользователей, являющихся членами глобальной группы, групповые политики будут неэффективны. Пользовательские и компьютерные учетные записи должны находиться в контейнерном объекте, чтобы применялась групповая политика.

Опция, предназначенная для применения групповых политик к выбранной группе, полезна во множестве различных сценариев. Например, вы планируете установить специфический пакет программ для группы пользователей, учетные записи которых рассеяны в различных OU по всему домену. Чтобы инсталлировать приложение, используя групповые политики, свяжите объект GPO с контейнерным объектом, который содержит учетные записи пользователей, а затем измените защиту GPO-объекта так, чтобы групповая политика применялась только к указанной группе. Другим примером является ситуация, когда имеется объект GPO, который назначен определенной OU, но вы не хотите, чтобы этот объект применялся ко всем пользователям этой OU. В этом случае вы можете, во-первых, создать группу, содержащую учетные записи пользователей, которым требуется данная групповая политика, и сконфигурировать разрешение Apply Group Policy только для этой группы. Во-вторых, вы можете создать группу, которая содержит все учетные записи пользователей, которым не требуется данная групповая политика, и использовать установку Deny (Запретить) на разрешении Apply Group Policy (Применить групповую политику) для гарантии того, что групповая политика не будет применяться к этим пользователям.

Совет.

Если вы удаляете разрешение Apply Group Policy для группы, вы должны также удалить Read Access (Доступ для чтения). Если этого не сделать, то групповая политика будет читаться каждый раз при запуске компьютера и входе в систему членов группы, даже если она не применяется, и это окажет вредное воздействие на процессы запуска системы.

Совет.

Active Directory Windows Server 2003 обеспечивает опцию фильтрации применения групповых политик, основанную на фильтрах Windows Management Instrumentation (Аппаратура управления Windows) (WMI). Фильтры WMI, написанные на языке WMI-запросов, могут использоваться для более точного определения групповых политик, применяемых к компьютеру. Например, можно использовать эту опцию для указания того, что пакет программ должен устанавливаться только на компьютере, имеющем более 200 Мб доступного дискового пространства, или на компьютере, имеющем более 64 Мб оперативной памяти. Подробности смотрите в Центре справки и поддержки (Help And Support Center) и в комплекте WMI Software Development Kit на веб-сайте Microsoft по адресу http: // msdn.microsoft.com/ library/default.asp?url=/library/en-us/wmidsk/wmi/ wmi_start_page.asp.

Применение групповых политик к пользователям и компьютерам

Можно сконфигурировать групповую политику так, чтобы она применялась только к компьютерам или только к пользователям, а не к тем и другим. Чтобы сделать это, обратитесь к окну Properties (Свойства) объекта GPO (см. рис. 11-11), в котором можно отключить или компьютерные параметры настройки конфигурации, или пользовательские.

Рис. 11-11. Отключение компьютерных параметров настройки конфигурации для объекта GPO

Совет.

Использования большинства опций, обсуждаемых в этом разделе и изменяющих заданное по умолчанию применение групповых политик, следует избегать, так как это может привести к сложной конфигурации групповых политик, с которой трудно работать. Опция, позволяющая применять групповые политики только к пользователям или только к компьютерам, используется чаще. В большинстве случаев групповые политики конфигурируются либо для тех, либо для других, но не для обоих одновременно.

Отключение групповых политик

Еще одна опция, которую можно использовать для изменения области приложения групповых политик, состоит в отключении групповой политики. Чтобы сделать это, обратитесь к окну Properties (Свойства) объекта GPO и выберите Options (Опции) (см. рис. 11-9). Путем отключения групповой политики можно предотвращать ее применение без необходимости изменять другие параметры настройки. Например, у вас есть групповая политика, которую требуется применять лишь время от времени, или групповая политика, которая находится в экспериментальной стадии. Вы можете создать групповую политику, связать ее с соответствующим контейнером, а затем отключить ее. При необходимости можно снова ее включить.

Обработка групповой политики

Теперь, когда вы знаете, как создавать объекты GPO и связывать их с контейнерами в пределах Active Directory Windows Server 2003, следующий шаг состоит в понимании того, как на самом деле групповые политики применяются к компьютерам. Когда компьютер запускается и пользователь входит в систему, происходит применение групповых политик следующим образом.

- Во время запуска компьютера клиента считывается системный реестр и определяется сайт, в котором расположен компьютер. Компьютер посылает запрос DNS-серверу, запрашивая IP-адреса контроллеров домена, расположенных в этом сайте.

- Получив ответ DNS-сервера, компьютер клиента соединяется с контроллером домена в своем сайте. В процессе опознания, проводимом контроллером домена, компьютер клиента запрашивает список всех GPO-объектов, которые применяются к компьютеру.

- Контроллер домена присылает клиенту список всех GPO-объектов в том порядке, в котором политики должны применяться. Затем компьютер извлекает объект GPO с контроллера домена и применяет политику. Порядок, в котором применяются групповые политики, основан на LSDOU-конфигурации.

- Когда пользователь входит в систему, компьютер клиента снова обращается к контроллеру домена и запрашивает все объекты GPO, которые применяются к пользователям. В этом случае они также применяются в соответствующем порядке.

Совет. Групповые политики применяются к клиентам с операционной системой Windows XP асинхронно, а с системой Windows 2000 - синхронно, т.е. все компьютерные политики полностью применяются до того, как появится пользовательский экран входа в систему, а все пользовательские политики - до того, как появится рабочий стол пользователя. Асинхронное применение политик означает, что загрузка системы Windows XP и вход пользователей в систему происходит более быстро.

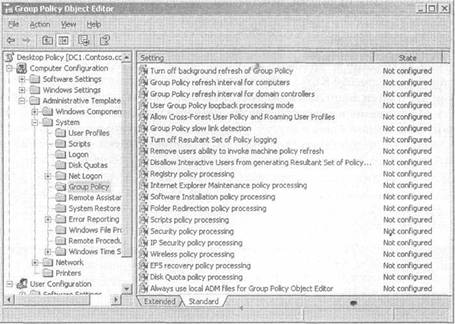

Вы можете использовать групповые политики для модификации применения других групповых политик. Опции конфигурации устанавливаются в папках UserConfiguration\Administrative Templates\System\ Group Policy или Computer Configuration\Administrative Templates\ System\Group Policy. На рисунке 11-12 показаны опции, имеющиеся в ветви Computer Configuration дерева папок.

Рис. 11-12. Опции конфигурации групповой политики

Групповые политики применяются при запуске компьютера при входе пользователя в систему. После входа они обновляются периодически, по умолчанию каждые 90 минут, с 30-ти минутной вариацией для избежания перегрузки контроллера домена в ситуации, когда много клиентов запрашивают обновление одновременно. Групповые политики на контроллерах домена обновляются каждые 5 минут. Вы можете использовать параметры настройки конфигурации для отключения всех фоновых обновлений групповых политик или для изменения времени обновления групповой политики.

Существует две причины, которые могут изменить заданную по умолчанию обработку групповых политик, применяемых к компьютерам и пользователям. Первая причина — это обнаружение компьютером клиента медленного сетевого подключения в процессе запуска, в этом случае применяются только выборочные части групповой политики (по умолчанию это параметры настройки защиты и административные шаблоны).

Чтобы определить, используется ли медленное сетевое подключение, компьютер посылает пакет утилиты ping с нулевым байтом контроллеру домена. Если время ответа составляет меньше десяти миллисекунд, то сеть считается быстрой, и применяются все групповые политики. Если время ответа составляет больше десяти миллисекунд, компьютер про-званивает контроллер домена три раза с помощью утилиты ping с двух-килобайтными пакетами. Компьютер усредняет времена ответов и использует это усредненное значение для определения сетевой скорости связи. Ecjfti пропускная способность сетевого подключения составляет большее 500 Кб/с, то по умолчанию применяются все групповые политики. Если компьютер обнаруживает сетевое подключение, скорость которого меньше 500 Кб/с, то применяются только политики с параметрами настройки защиты и административными шаблонами.

Можно изменить заданное по умолчанию определение медленной связи. Оно может быть сконфигурировано для компьютеров в папке Computer Conf iguration\Administrative Templates\System\Group Policy. Щелкните правой кнопкой мыши на Group Policy Slow Link Detection (Обнаружение медленной связи для групповых политик) и выберите Properties (Свойства) (см. рис. 11-13). Для изменения значения скорости передачи для медленной связи выберите Enabled (Включено), а затем введите значение, которое вы хотите использовать.

Рис. 11-13. Конфигурирование параметров медленной связи

Если компьютер обнаруживает медленное сетевое подключение, то по умолчанию обрабатываются только компоненты защиты и административных шаблонов, и нет никакого способа выключить эти параметры настройки. Однако вы можете сконфигурировать другие параметры так, чтобы они обрабатывались даже по медленному сетевому подключению. Папка Computer Conf iguration\Administrative Templates\System\Group Policy содержит и другие опции. Например, вы решите применить обработку политики обслуживания программы Internet Explorer по медленному сетевому подключению. Щелкните правой кнопкой мыши на этой установке в папке Group Policy (Групповая политика) и выберите Properties. Затем щелкните Enabled (Включено) и выберите, как вы хотите применять эту политику (см. рис. 11-14).

Рис. 11-14. Конфигурирование обработки политики обслуживания программы Internet Explorer по медленным сетевым подключениям

Чтобы применять эту политику независимо от сетевой пропускной способности, выберите Allow Processing Across A Slow Network Connection (Разрешить обработку по медленному сетевому подключению). Другие параметры настройки задают, будут ли параметры настройки обрабатываться каждый раз, когда обновляется групповая политика, и будет ли политика применяться в случае, если она не была изменена.

Второй способ изменения применения объекта GPO на компьютере состоит в использовании опции loopback. Эта опция изменяет заданное по умолчанию применение групповых политик, при котором сначала устанавливается компьютерная политика, а затем политика пользователя, переписывая все параметры настройки, противоречащие компьютерной политике. Вы можете установить политику loopback, чтобы компьютерная политика применялась последней и переписывала все политики, примененные к пользователю. Групповая политика loopback устанавливается с помощью опции User group Policy Loopback Processing Mode (Режим Loopback для пользовательских групповых политик) в контейнере Computer Configuration\Administrative Templates\System\ Group Policy (см. рис. 11-15).

Рис. 11-15. Конфигурирование обработки loopback для групповых политик

Когда вы разрешаете обработку loopback, вам предоставляются две дополнительные опции конфигурации. Первая опция Merge (Соединить) означает, что сначала применяется компьютерная групповая политика, затем — пользовательская групповая политика, а затем компьютерная групповая политика применяется снова. Некоторые из пользовательских параметров настройки могут не изменяться компьютерной политикой. Переписываются только противоречивые параметры настройки. Вторая опция Replace (Заменить) означает, что будет обработана только компьютерная политика.

Опция loopback полезна во многих случаях. Например, нужно блокировать компьютер, который расположен в общедоступном месте, и запретить служащим входить на него. Поскольку этот компьютер общедоступен, вам нужна гарантия того, что он всегда будет блокирован, независимо от того, кто войдет на этот компьютер. Вы можете включить блокировку, помещая общедоступные компьютеры в OU и конфигурируя ограничительную групповую политику для этой OU. Затем сконфигурируйте обработку loopback для этой OU. Теперь, когда пользователь войдет в систему этого компьютера, он получит ограниченный рабочий стол, поскольку групповая политика loopback защищает общественный компьютер.

Делегирование администрирования объектов GPO

Как говорилось в главе 9, одним из основных преимуществ Active Directory является функция делегирования многих административных задач в пределах организации. Управление групповыми политиками не является исключением - вы можете делегировать управление этим важным административным инструментом.

Имеются три опции, позволяющие делегировать администрирование групповыми политиками. С помощью первой опции можно делегировать разрешение создавать, удалять и изменять объекты GPO. По умолчанию это право имеют только члены групп Domain Admins (Администраторы домена) и Group Policy Creator Owners (Владельцы-создатели групповой политики). Группа Group Policy Creator Owners имеет дополнительное ограничение, состоящее в том, что члены этой группы имеют разрешение изменять параметры настройки только той групповой политики, которую они создавали сами. Если вы создаете в своей организации специальную группу администраторов, которые будут управлять групповой политикой, вы можете добавить этих администраторов к одной из групп. Вы можете предоставить право создавать и удалять групповые политики любой другой группе, но предоставить разрешения создавать или удалять объекты GPO сложнее, чем большинство сценариев делегирования разрешений. Вы должны дать пользователю разрешение создавать в Active Directory объекты GPO и разрешение записывать данные в папку %systemroot%\Sysvol\domainname\ Policies, в которой хранятся объекты GPT. Вы можете дать пользователям или группам разрешение изменять определенные объекты GPO, предоставляя им разрешения Read (Чтение) и Write (Запись) для объектов GPO.

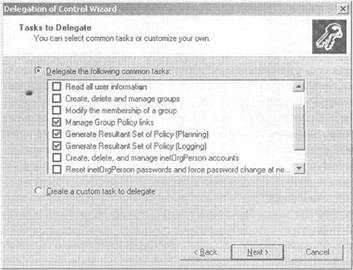

Вторая опция позволяет делегирбвать права управления связями групповой политики. Эта опция не разрешает изменять какой-либо объект GPO, но позволяет добавлять или удалять связи объектов GPO с контейнерным объектом. Самый простой способ состоит в использовании Delegation Of Control Wizard (Мастер делегирования управления). В инструменте Active Directory Users And Computers (Пользователи и компьютеры Active Directory) щелкните правой кнопкой мыши на объекте, для управления которым вы хотите назначить другого пользователя или группу, а затем щелкните Delegate Control (Делегировать управление), чтобы запустить мастер. При запуске мастера на уровне OU одной из стандартных задач делегирования является разрешение на управление связями групповой политики (см. рис. 11-16).

Третий способ делегирования состоит в предоставлении пользователям права генерировать информацию Resultant Set of Policy (RSoP) (Результирующий набор политик). Используйте Delegation Of Control Wizard для предоставления права генерировать инструмент RSoP в режиме регистрации или планирования (см. рис. 11-16). Вы можете назначать эти разрешения, редактируя список ACL на контейнерном объекте, предоставляя пользователю разрешение Write к атрибуту gPLink. Это фактически дает пользователю разрешение конфигурировать блокирование групповых политик на контейнерном уровне.

Рис. 11-16. Делегирование разрешений на управление связями групповой политики

Реализация групповых политик, действующих в нескольких доменах и лесах

Вы можете использовать групповые политики Windows Server 2003 для предписания применения политик, действующих в нескольких доменах и доверенных лесах. В обоих случаях имеются некоторые проблемы, с которыми вы столкнетесь перед осуществлением такой групповой политики.

После создания объекта GPO в Active Directory Windows Server 2003 вы можете связать его с любым сайтом, доменом или OU. Основное ограничение состоит в том, что объекты GPO хранятся только на контроллерах домена в том домене, где был создан объект GPO. Если вы захотите связать объект GPO с контейнером, расположенным в другом домене, вы столкнетесь с проблемами защиты и использованием пропускной способности сети. К примеру, все компьютеры в OU должны иметь возможность соединяться с контроллером домена, расположенном в исходном домене GPO, для загрузки групповой политики. Если один из контроллеров домена находится в том же сайте, где и компьютеры-клиенты, это не очень сильно отразится на пропускной способности сети. Однако если все контроллеры домена, имеющие копию GPO объекта, находятся в другом сайте, соединенным медленным WAN-подключением, то применение групповой политики будет происходить очень медленно и может серьезно воздействовать на пропускную способность. Кроме того, если пользователи, принадлежащие одному домену, должны применять групповую политику, созданную в другом домене, то пользователи и компьютеры, принадлежащие домену-адресату, должны иметь разрешение Read к объектам GPC в Active Directory и к объектам GPT в папке Sysvol. В большинстве случаев наилучшей практикой является создание объектов GPO в каждом домене вместо совместного использования одного объекта GPO в нескольких доменах.

Те же проблемы возникают при использовании групповых политик, действующих в нескольких лесах. В Active Directory Windows Server 2003 имеется опция, предназначенная для совместного использования групповых политик доверенными лесами. Она полезна в том случае, когда пользователи путешествуют между различными офисами компании, находящимися в отдельных лесах. В этом случае к пользователю, вошедшему на компьютер в другом лесу, могут применяться групповые политики его домашнего домена. Другие функциональные возможности, доступные нескольким лесам, включают следующее.

- Ресурсы, используемые для распределения программного обеспечения, могут находиться в различных лесах.

- Сценарии входа в систему могут располагаться на контроллере домена другого леса и читаться оттуда.

- Переадресованные папки и файлы профиля передвигающегося пользователя могут быть расположены на компьютере другого леса.

- В каждом случае учет сетевой пропускной способности и проблемы защиты могут подразумевать, что вы предпочтете реализовать отдельные объекты GPO в каждом лесу.